Se ha detectado una campaña de distribución de malware a través de correo electrónico (phishing) suplantando a Endesa. En el mensaje se informa que el usuario puede descargar su factura, la cual está adjunta al correo como archivo comprimido .zip, pero en realidad el archivo contiene un código malicioso.

En caso de que hayas recibido el correo, pero no hayas pulsado en el enlace, te recomendamos que lo reportes a nuestro buzón de incidentes. Esto nos permitirá recopilar información para prevenir que otros usuarios caigan en este tipo de fraude. Además, márcalo como correo no deseado o spam y elimínalo de tu bandeja de entrada.

Si has descargado el archivo, pero no lo has ejecutado, busca en tu carpeta de descargas y elimínalo. Te recomendamos eliminarlo también de la papelera.

En caso de que hayas ejecutado el archivo descargado, es posible que tu dispositivo se haya infectado. Si no sabes qué hacer, puedes solicitar ayuda mediante la línea gratuita de ayuda en ciberseguridad o llevar a cabo los siguientes pasos:

- Aísla el dispositivo o equipo de la Red, es decir, desconecta de la Red de tu hogar el dispositivo para que el malware no pueda extenderse a otros dispositivos.

- Realiza un análisis exhaustivo con el antivirus actualizado, y en caso de seguir infectado, plantéate formatear o resetear tu dispositivo para desinfectarlo. Al hacer esto, se perderán todos los datos, por lo que recomendamos hacer copias de seguridad regularmente para conservar los archivos importantes.

- Recaba todas las evidencias posibles haciendo capturas de pantalla y guardando el email recibido por si fuese necesario interponer una denuncia ante las Fuerzas y Cuerpos de Seguridad del Estado. Para ello, puedes ayudarte de testigos online y certificar el contenido de las pruebas.

- Siempre que se te surjan dudas sobre las comunicaciones de tu compañía de suministros puedes acudir a sus canales oficiales y consultar la veracidad de las mismas. Endesa pone a disposición de los usuarios información de los últimos fraudes detectados que puedes consultar.

Detalle

Se ha detectado una campaña de malware, con un troyano llamado Metamorfo o Ousaban. Este troyano está especializado en robar datos bancarios y credenciales financieras.

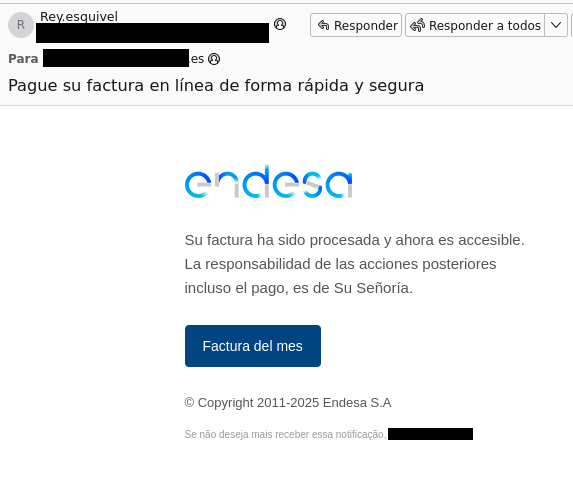

La campaña está siendo distribuida mediante correo electrónico simulando enviar una factura de Endesa. En mensaje indica que 'la factura está accesible y que la responsabilidad de las acciones posteriores incluso el pago, es de Su Señoría'. Esta última frase es algo incoherente, lo que nos da pistas de que el correo es sospechoso.

Estos correos se identifican con los siguientes asuntos:

- Pague su factura en línea de forma rápida y segura

- Débito abierto Evite Intereses y multas

- Factura atrasada

- Mantenga todo al día su factura está abierta

- Factura abierta consulte los detalles

- Factura Vencida Acceda para generar 2 via via con intereses

- No ignore este aviso sobre su factura

- No te pierdas la fecha! Su factura vence pronto

- Factura impaga Evite la suspensión del servicio

- Alerta de morosidad-regularización inmediata

- Envíe a 2 via via del boleto para su factura

- Pago al día! Tu factura ya está disponible

- Recordatorio importante sobre su factura

- Su factura está disponible para el pago

- Factura vencida regularizar ahora mismo

- Bloqueo inminente: regularice su factura ahora

- Importante su factura sigue abierta y con cargos

- Su cuenta tiene un pago pendiente

Si nos fijamos en el remitente del correo, podemos observar que el dominio no se corresponde al oficial de Endesa.

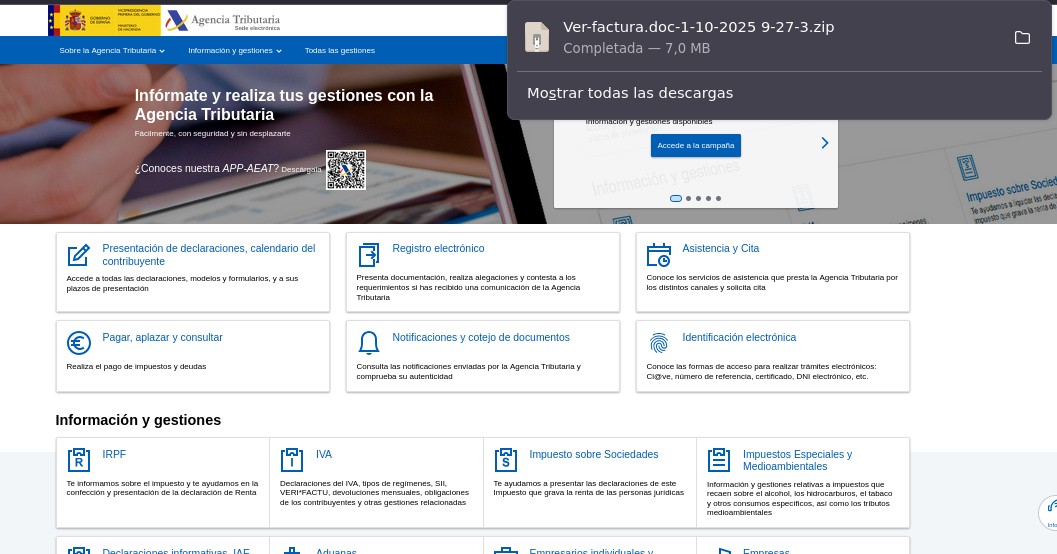

La finalidad de este ataque es que la persona que recibe el correo descargue la supuesta factura comprimida en un archivo .zip, que la descomprima y posteriormente, ejecute un archivo .msi que es el que contiene el malware.

Al descargar el archivo observamos que en enlace redirige a la sede Oficial de la Agencia Tributaria, algo que no tiene mucho sentido.

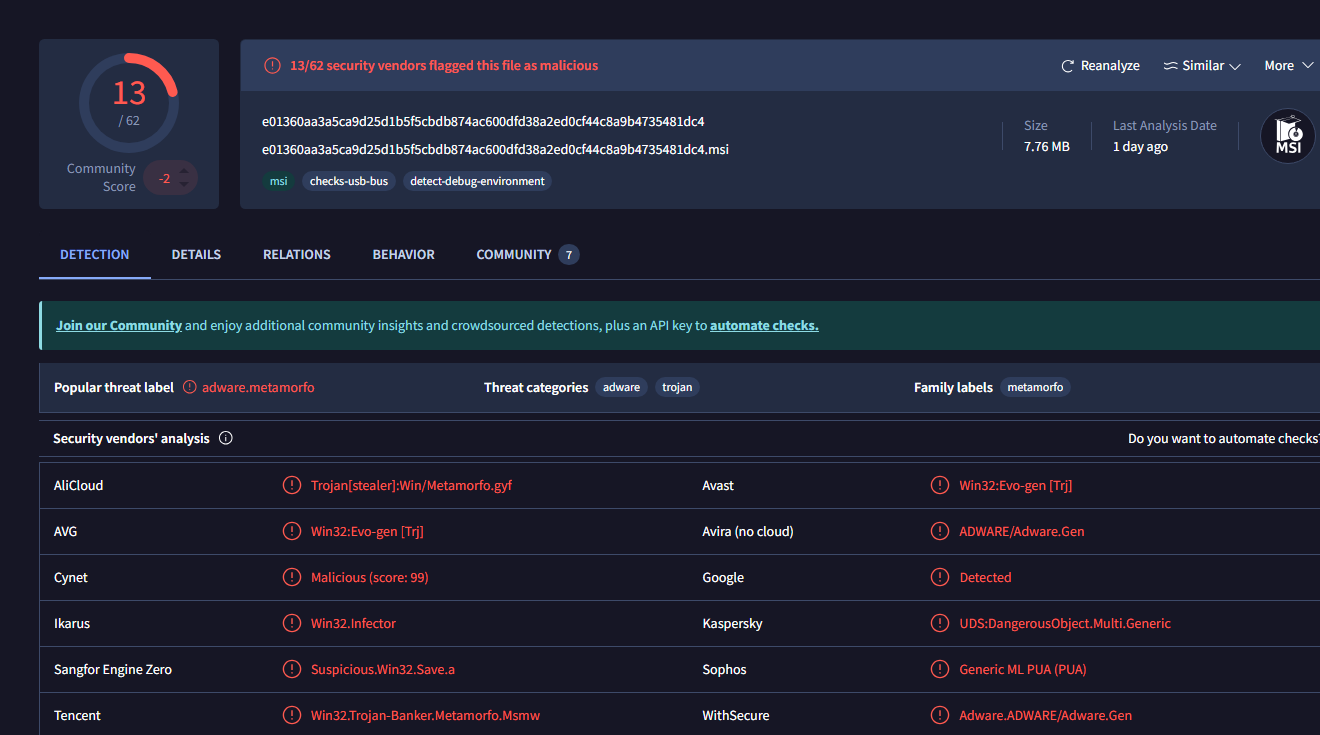

Al analizar el archivo descargado a través de VirusTotal, este se identifica como un archivo malicioso.